Sécurité des Réseaux REDENRenforcement de la Sécurité des Systèmes

Pour des raisons de sécurité, je n'ai pas été autorisé à partager les captures d'écran réelles, celles qui vous seront donc présentées ici, sont effectuées sur des simulations locales.

Compétences clés

Gestion de projet

Planification et coordination des différentes phases du projet de sécurisation

En savoir plusCybersécurité

Mise en place de mesures de protection et de détection des menaces

En savoir plusAdministration Linux

Configuration et maintenance des serveurs Linux pour une sécurité optimale

En savoir plusContexte et objectifs

Dans le cadre de mon parcours d'alternant, il m'a été demandé de renforcer la sécurité des systèmes de mon entreprise. L'objectif était de pouvoir bloquer et répondre aux menaces de cybersécurité, face à la croissance et à l'importance grandissante du groupe, attirant ainsi l'attention des cybercriminels.

Il est important de souligner que des mesures de sécurité avaient déjà été mises en place, mais elles étaient jugées insuffisantes pour les ambitions du groupe. Par exemple, des accès distants par des personnes externes à l'organisation se faisaient par un simple tunnel VPN sans restriction. L'objectif était donc clair : permettre à l'organisation de déjouer les menaces de sécurité croissantes, en tenant compte du contexte géopolitique actuel où un acteur de l'énergie est une cible potentielle.

Enjeux du projet

L'enjeu était de taille, car il concernait la sécurité de nos opérations sur l'ensemble de nos sites et le maintien de notre activité. Notre réactivité et notre capacité à traiter un incident étaient également cruciales. Si ce projet venait à échouer, la sécurité du groupe REDEN pourrait être compromise, y compris sur les sites internationaux que nous exploitons.

Étapes de Réalisation

1. Audit de Sécurité

Dans un premier temps, en collaboration avec mon responsable, j'ai fait réaliser par un organisme certifié et spécialisé un audit de sécurité. Cet audit nous a permis d'établir un point de départ et une marche à suivre avec un plan d'action. Il a également mis en lumière certaines failles de sécurité, telles que :

- Des ports laissés ouverts pour un ancien serveur permettant l'envoi de données de production.

- Des services non mis à jour présentant des failles de sécurité.

- L'absence d'un système de centralisation des alertes.

2. Mise en Œuvre du Plan d'ActionVoir compétence

Dans un second temps, j'ai procédé à la mise en œuvre du plan d'action en réalisant plusieurs tâches :

- Configuration des Pare-feu Stormshield : J'ai revu l'ensemble de la configuration de nos pare-feu « Stormshield ». Par exemple, j'ai retiré des ouvertures de ports obsolètes ou non utilisés. Cette étape m'a permis de mettre à profit mes compétences en administration de pare-feu et de découvrir en profondeur l'environnement Stormshield.

3. Mise à Jour des Services

Dans un troisième temps, j'ai procédé à la mise à jour de l'ensemble des services qui n'étaient pas à jour :

- Serveur Active Directory : Mise à jour vers une version 2022 de Windows Server.

- Serveurs Radius : Mise à jour de nos serveurs Radius, cruciaux pour la sécurité de l'entreprise en contrôlant les équipements se connectant aux réseaux. J'ai minimisé le temps de mise hors service en répliquant et configurant les serveurs Radius en cluster, permettant ainsi des mises à jour sans interruption de service.

4. Sécurisation des Environnements Active Directory

Pour la dernière étape, j'ai utilisé mes compétences en administration Windows pour sécuriser nos environnements Active Directory :

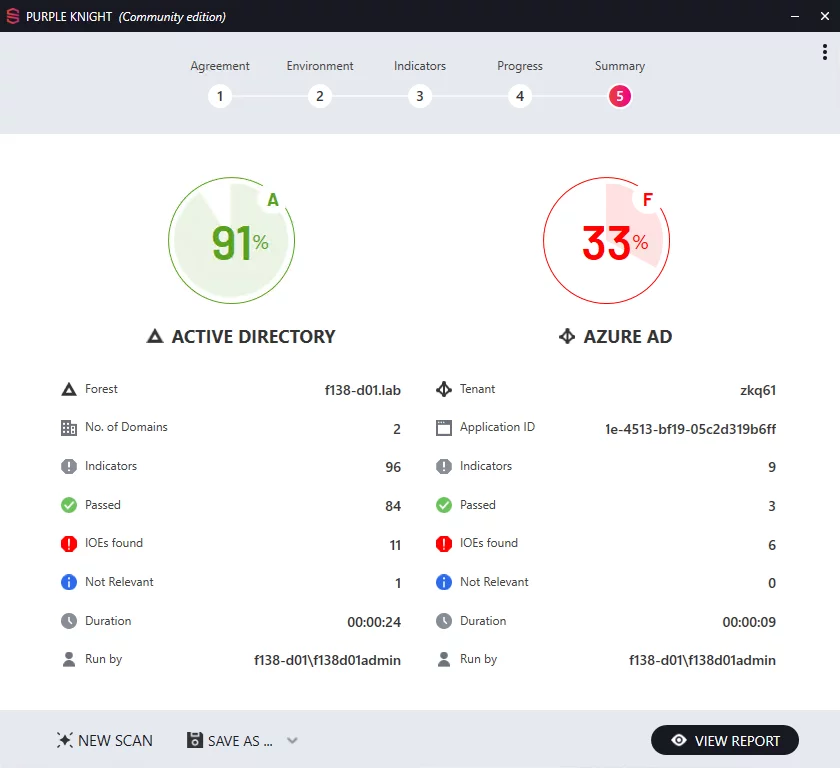

- Utilisation de Ping Castle : Cet outil m'a permis d'avoir une première idée des sécurités et failles présentes.

- Durcissement avec HardenAD : J'ai appliqué des durcissements, créé des unités organisationnelles sécurisées avec des politiques de groupe, désactivé des services non sécurisés comme NTLM, et activé la version sécurisée du protocole LDAP.

Résultats de l'audit de sécurité Active Directory réalisé avec Purple Knight, montrant les différents indicateurs de sécurité évalués

Collaboration et Interactions

Durant ce projet, j'ai collaboré avec divers acteurs, internes et externes, notamment pour réaliser les audits de sécurité. Ce projet a été bénéfique pour l'entreprise, qui a vu sa sécurité globale renforcée, et pour moi, en développant ma rigueur et ma capacité à rendre des comptes. J'ai régulièrement informé la direction de mon avancée, soulignant l'importance du projet.

Mise en Place d'un Programme d'Audit

Ce projet a conduit à la mise en place d'un programme d'audit annuel, selon mes recommandations, pour certifier la sécurité globale de l'entreprise.

Regard Critique et Axes d'Amélioration

En portant un regard critique sur ce projet, j'ai pu apporter à l'entreprise l'ensemble de mes compétences en cybersécurité, acquises lors de mes différentes expériences. Mon sens de l'apprentissage m'a permis de m'autoformer sur la solution Stormshield, faisant gagner du temps et de l'argent à l'entreprise.

Pour une prochaine expérience, je m'assurerai d'organiser des réunions régulières avec les parties prenantes dès le début, afin d'anticiper les effets de bord sur les infrastructures et de cerner le périmètre complet à sécuriser.

J'ai donc pu, durant cette expérience, mettre à profit mon expérience en cybersécurité, en administration Linux et Windows, en gestion de projet, et mes compétences rédactionnelles.